2015-08-27发布tor Browser 5.0.2版。Tor Browser Bundle是tor官方发布翻墙工具,是美 博 园(allinfa.com)一直推荐使用的,并及时首发最新的中文版使用教程。它是集成tor的Firefox浏览器,其中整合有最新版的obfsproxy、scramblesuit和meek等最新加密技术,可以帮助网友翻墙tor-browser有简体中文版等多国语言版本,下载后安装,稍加配置即可使用。

Tor Browser 5.0.2更新

Update Firefox 38.2.1esr

Update NoScript to 2.6.9.36

修正了一些不稳定的问题等bug

官方项目及下载页面:

http://ift.tt/oFcPN1

http://ift.tt/gNJyfZ

http://ift.tt/1g4HgVF

【本文原文链接:http://ift.tt/1UnpErV – 美博园翻墙-allinfa.com】

各种语言版本下载:

http://ift.tt/1aWjfwl

下载:Tor Browser 5.0.2 更新 2015-08-27

中文版:torbrowser-install-5.0.2_zh-CN.exe

英文版:torbrowser-install-5.0.2_en-US.exe

Tor Browser v5.0.2 中文使用教程(20150704更新教程)

美 博 园(allinfa.com)提示:v4.5版后设置步骤与前面版本有所调整,新手请仔细按照下面的步骤操作。

一、安装

下载后,得到安裝文件: torbrowser-install-版本号_zh-CN.exe,双击即可启动安装。

安装第一步会选择语言,会根据系统语言自动识别,如图:

如果你不选择安装路径,可以一路默认安装,不需要做任何选择直至安装完成。

請注意:默认安装位置在 C:\Users\自己电脑的用户名\Desktop\Tor Browser,即桌面上的Tor Browser文件夹;

打开桌面上的 Tor Browser 文件夹,双击其中的 Start Tor Browser.exe ,就会自动启动一切相关组件;

注:如果安装有防火墙,這時要允許 tor.exe、firefox.exe 相关数个组件的联网請求。

二、几种使用方法

(一)直接连接tor网络

双击 Start Tor Browser.exe ,开始启动tor及其相关组件,出现启动联网窗口,等待tor启动完成

出现下面窗口时,有二种选项:

1)“连接”:点选这个就是直接连接tor服务器,因為国内網絡被墙,不能直接连接到tor网络,海外没有被封锁的网络可以使用这个;

2)“配置”:点选这个,意思是要配置后再连接tor服务器,如添加前置代理等等,这个是国内等有网络审查及被墙国家的网友要选择的。

先说“直接连接”tor网络

这个很简单,只要是没有被封锁的网络,点“连接”后,就会自动寻找并连接tor服务器,如图:

连接成功后会自动打开自带的firefox浏览器,并显示出成功连接,如图:

然后输入要访问的地址就可以上网了。

下面我们主要看看墙内网友如何使用“配置”来翻墙

(二)通过“配置”连接tor翻墙的使用方法

1、点选“配置”

墙内的网友,如上图点选“配置”选项,然后点“下一步”

美博园提示:以下设置步骤,4.5版与以前版本,顺序上有所改变,但设置内容基本一致:

2、选择ISP是否封锁网络

这里有二个选项:

选择“否”:将不通过网桥中继来连接tor服务器,墙内的网友可能很难连接上tor服务器;

选择“是”:如果你的网络是被封锁的,即墙内的网友要选择“是”,下一步会要求添加网桥;

所以,这一步,一般要选择“是”

3、设置网桥ip

3.6版之后,这一步多了一点设置,4.0版增加了更多选项,4.5版增加到九个选项,新增obfs4最新加密技术,美 博 园(allinfa.com)稍加说明,如图所示:

从界面上看,这里有多种网桥选择方式:

1)使用软件自带的 “集成的网桥进行连接”

其中有几种方式可以选择,4.5版增加到九个选项,推荐(即默认的)是obfs3,还包括scramblesuit和meek等其它模式,都是tor官方开发的突破网络封锁的新技术,

这些模式,美博园建议网友在初期使用时,最好都進行测试看看自己的网络采用哪一种模式翻墙最有效。

美博园补充说明:

a)Tor Browser4.5版本 meek网桥无法啟動

Tor Browser4.5版本 meek网桥无法啟動, 这个问题4.5.1 已经解决了

有網友留言說:新的Tor Browser4.5版本,当选择meek网桥时无法啟動,任务管理器里可看到没有启动meek进程,临时解决方法如下:

如果你的上一个版本Tor Browser4.0.8还在,可以先打开4.5版本的以下文件夹。

Tor Browser\Browser\TorBrowser\Tor\PluggableTransports\

找到meek-client.exe和meek-client-torbrowser.exe,

先把这两个文件复制备份出来,

再把4.0.8版本安装文件夹里相同位置的两个meek文件复制到4.5版本里覆盖替换原文件,刷新退出。

再次启动Tor Browser4.5,选择使用meek网桥,稍等片刻,就会发现可以使用了。

謝謝網友分享使用方法。

b)关于 obfsproxy 插件的说明:

Tor 项目前不久已经宣布弃用obfs2。obfs2插件被用于混淆流量避开包检测,但由于中国利用主动探测技术成功屏蔽了obfs2,Tor项目决定抛弃 obfs2,而obfs3也可以通过主动探测技术屏蔽,但中国目前尚未实现。Tor项目刚刚发布的Tor Browser Bundle 3.6就默认使用obfs3。开发者称,如果中国屏蔽了内置的网桥,用户可尝试通过分布式数据库BridgeDB获取更多网桥地址。开发者表示,他们目前 正在开发新的插件obfs4。obfs4类似scramblesuit,网桥将使用随机密码保护。另一个新的流量混淆插件Meek将会模拟 Firefox浏览行为,使用第三方服务GAE作为代理,不需要输入网桥。

使用方法:

如 点选“集成的网桥进行连接”,不需要做任何其他设置,只要在这里选择其中的任何一项,直接点“连接”即可启动连接tor网络;请注意:如果默认的 obfs3无法连接tor网络,可以改用其他代理方式,这个需要自己每一个进行测试,也许只要测试一遍之后,以后就知道自己可以点选那些或那种方式,适合 自己的网络来翻墙了。

2)手动输入网桥ip

请注意:这一步是使用的重点,因为已经集成的网桥ip很快被封锁,往往需要网友自己手动输入找到的网桥。

这一步中,如果不是点选“集成的网桥进行连接”,而是点选“输入自定义网桥”,你可以自己输入自己得到的网桥ip,

网桥ip的获取办法,请参考:Tor获得网桥ip及设置方法 – 美博园

请注意输入网桥的格式,格式是:网桥类型 代理:端口 一行一个

举例:如果得到的是 obfs3网桥地址,那么输入如图所示:

其余的网桥格式类似,简单来说:你从官方得到的几个网桥,只要原封不动的复制网桥部份到上图输入网桥的框中就可以了,并不需要特别的处理;

设置好后,点“连接”即可启动连接tor网络,如下图:

连接成功后会显示:

TorBrowser的meek网桥(微软云 azure)改变域名的方法

TorBrowser的meek网桥(微软云 azure)已经改变了域名,使用者须自行修改才可正常使用。

在TorBrowser的安装文件夹里找到这个文件:

X:\Tor Browser\Browser\TorBrowser\Data\Browser\profile.default\preferences\extension-overrides.js

在文件上点右键,选择用记事本打开,右侧滑动条拉到最底下,找到三条有关meek网桥的代码,最下面的第三条就是关于微软云的。

依此修改:

4.5.3版原域名是:http://ift.tt/1GTJ5ak

修改后的域名是: http://ift.tt/1LiVyDx

感谢网友留言补充此更新

美博园说明:

一般情况下,可以先选择不使用前置代理,即后面的此步通过网桥方式来连接tor;

如果几种网桥方式都无法连接到tor服务器,可以考虑添加前置代理;

如果前面添加了前置代理,这里添加网桥,多层代理可能会影响连接和上网速度,以及代理之间的互补性;

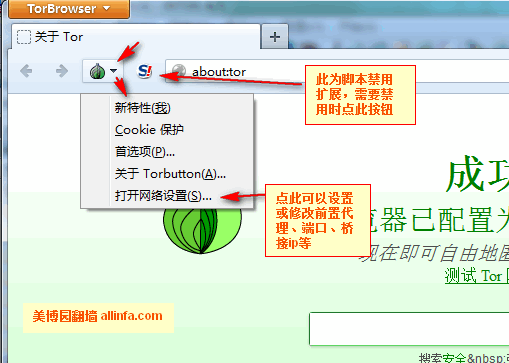

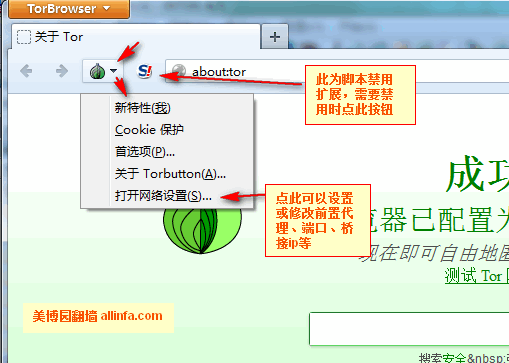

说明:以上设置只是在第一次启动时要求一步一步设置,以后启动tor-brower不会再提示设置,以后如果要修改设置,可以如下图所示位置进行:

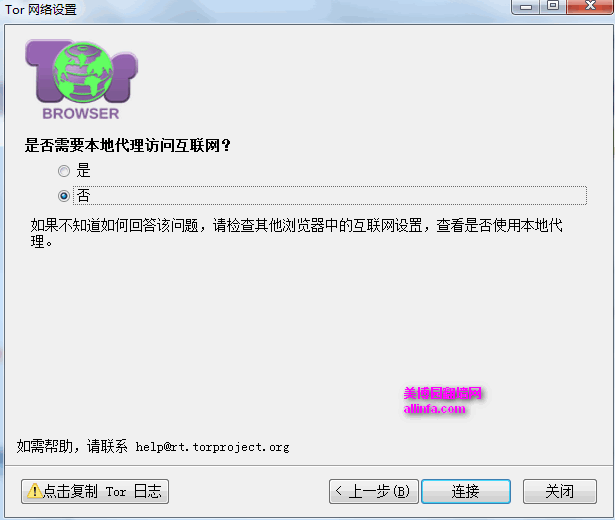

4、选择是否“需要本地代理访问互联网”

即:在自己的电脑设置前置代理

有二个选项

1)选择“否”:表示你不添加前置代理,可以继续下一步选择。

美博园说明:一般情况下,因为该软件后面一步可以选择添加网桥来帮助连接tor服务器,这一步可以“先”选择“否”;如果后面的几种网桥方式都无法连接到tor服务器,可以考虑此步选“是”来添加前置代理帮助链接tor网络。

如下图:

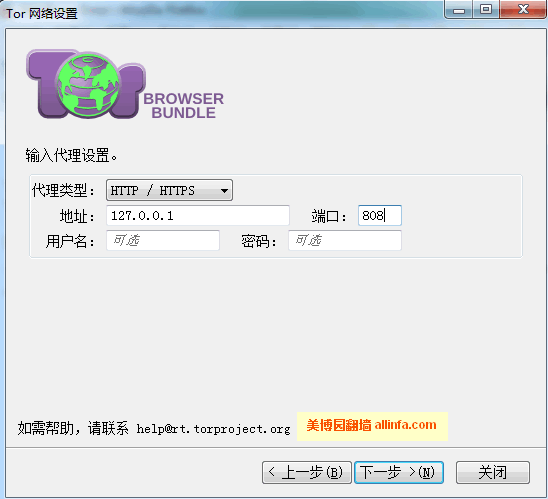

2)选“是”: 这个意思是要使用一个代理来连接tor服务器,即添加前置代理(即先通过一个代理来连接tor服务器),如果有可用的前置代理,一是可以帮助有效的连接tor服务器,而是可以增强安全性;

添加前置代理的方法:

如此步选择“是”,如下图

得自己事先准备好一个可用的前置代理,一定要可用的,如果前置代理不能使用,当然是无法连接到tor服务器;如下图设置代理:

如果是安全性要求高的网友,美 博 园(allinfa.com)建议点选“是”来设置前置代理,帮助其连接tor服务器并增强安全性;

美 博 园(allinfa.com)提示:从上图可以看出来,添加前置代理,必须点选和填写其代理设置参数,这里一定要“正确”且“可用”;其中有代理类型,地址,端口等,如:

要使用“自由门”作为前置代理,那么代理类型点选HTTP/HTTPS,地址:127.0.0.1,端口:8567

要使用“无界”作为前置代理,那么代理类型点选HTTP/HTTPS,地址:127.0.0.1,端口:9666

要使用“异次元代理”作为前置代理,那么在异次元代理筛选出可用代理之后,代理类型点选HTTP/HTTPS,地址:127.0.0.1,端口:808,注:“异次元代理”很久没有更新了,只能使用在winxp系统;

要使用自己找到的Socks5代理“123.123.123.123:3128”作为前置代理,那么代理类型点选Socks5,地址:123.123.123.123,端口:3128

余类推

设置好后点“下一步”

三、连接tor服务器:

上述设置完成后,如上图点“连接”,即可开始连接tor服务器

找到服务器后,就会自动打开浏览器,并打开tor主页,如图:

四、翻墙上网

Tor Browser自带Firefox浏览器,tor成功连接服务器后,会自动打开自带的firefox浏览器,只要在该自带的浏览器地址栏输入被禁止的网址,就可以浏览被封锁的网页了,不需要额外设置浏览器代理。

以后每次启动只要双击 Start Tor Browser.exe 就行,会自动链接tor,并为自带的浏览器设置tor代理,tor连通服务器后会自动打开浏览器,一切都是自动的。

附一、自带浏览器几个扩展说明:

Tor Browser自带Firefox浏览器预装了几款扩展,如图所示:

torbutton和 NoScript

Https Everywhere扩展的说明,请参考:HTTPS Everywhere扩展强制Firefox加密浏览v2.0.1 – 美博园

附二、如何使用外部浏览器:

Tor Browser是自带firefox浏览器的,如果你觉得自带的浏览器不好用,也可以使用外部自己习惯的的浏览器,如美博园的绿色浏览器:

火狐浏览器Firefox v35.0 – 美博园多国语言纯净绿色版(20150125) – 美博园

火狐浏览器Firefox v29.0.1 – 美博园纯净绿色版(20140525) – 美博园

Tor Browser的代理为:127.0.0.1:9150

美博园翻墙安全纯净绿色版Firefox因为其中带有gproxy代理设置扩展,可以直接设置代理,如下图所示:

请注意:使用外部浏览器时,不可关闭原自带的浏览器,如果关闭原自带的浏览器,其tor也会关闭。

附三、检查是否使用了代理:

可以打开美博园主页,主页下方会显示当前的ip地址,这个代理ip一定是与你原来的ip不同。美博园ip检测网址:

美博园 – 翻墙找真相

美博园ip检测ipcheck

美博园IP地理信息查询

如图所示:

附四、修改torrc的一些高级用法:

1、在这里找到torrc文件,在 Tor Browser\Data\Tor目录中

2、用记事本等文本编辑器打开这个文件

3、打开后可以看到里面有一些参数,这个文件是tor的核心设置文件,

谢谢网友hongwang777提供如下的方法:

用记事本打开torrc文件。在最后添加下面的配置语句:

##以下的所有部分,为添加的配置语句。##后为说明

##减少对硬盘的读写

AvoidDiskWrites 1

## 端口可以配套选择(添加#为无效。去除#为生效)

SocksListenAddress 127.0.0.1

ControlPort 9151

SocksPort 9150

#ControlPort 9051

#SocksPort 9050

## 下面是控制端口密码验证(推荐)

HashedControlPassword 16:872860B76453A77D60CA2BB8C1A7042072093276A3D701AD684053EC4C

## 使用网桥时,去除下列3项的#。1为有效,0为无效

#Bridge [填入最新v6网桥]:XXX

#UseBridges 1

#UpdateBridgesFromAuthority 1

## 使用HTTPSProxy时,去除下句的#。9666为无界端口,其他端口可对应修改。

#HTTPSProxy 127.0.0.1:9666

##防止默认写入相关信息(默认1)

DirReqStatistics 0

## 以下为排除的节点(StrictNodes 1为坚决执行)

ExcludeNodes {cn},{hk},{mo},{sg},{th},{pk},{by},{ru},{ir},{vn},{ph},{my},{cu}

ExcludeExitNodes {cn},{hk},{mo},{sg},{th},{pk},{by},{ru},{ir},{vn},{ph},{my},{cu}

StrictNodes 1

————————–

运行后,看到100% Done —— 表示tor连接成功,即可使用。如果使用了IPv6网桥,看到DOS窗口提示找不到geoip6文件,如果你并非完全的ipv6环境,可以忽略这个提示。

* * *

※ 本文由美博园翻墙网(allinfa.com)根据官方原文翻译并测试,首发中文教程。

* * *

原文:http://ift.tt/1UnpErV

via 细节的力量 http://ift.tt/1LNVeQ6